《 行動分析調査その2はこちらとなります | バイナリー調査はこちらです 》

本件のマルウェアに付いて下記のカテゴリーとなります。

本マルウェアのマルウェア名 Ramnit (はじめて発見したのは2010年、最新版種類は2011年12月後半~2012年1月7日)

マルウェア種類:ワーム(自動感染)、個人情報盗む(スパイウェア)、バックドア(外のIPに情報送信する事)、bootkit/rootkit機能

ターゲット:PC/WindowsOSのバイナリーファイル、オフィス・ファイル、HTMLファイル

マルウェア名前可能性↓

・トロイドロッパー(ウェブ経由/ブラウザやPDF静寂、メール添付されたウェブ脆弱)

・payload/マルウェアプログラムファイル(ワームのバイナリー)

マルウェア種類:ワーム(自動感染)、個人情報盗む(スパイウェア)、バックドア(外のIPに情報送信する事)、bootkit/rootkit機能

ターゲット:PC/WindowsOSのバイナリーファイル、オフィス・ファイル、HTMLファイル

マルウェア名前可能性↓

感染方法は:W32.Ramnit.B!inf [Symantec] W32/Ramnit-A [Sophos] Virus:Win32/Ramnit.AF [Microsoft] Virus.Win32.Nimnul.a [Kaspersky Lab] W32/Ramnit.a [McAfee]

・トロイドロッパー(ウェブ経由/ブラウザやPDF静寂、メール添付されたウェブ脆弱)

・payload/マルウェアプログラムファイル(ワームのバイナリー)

本サンプルに付いて日本には現在未だ発見しておりませんが、海外から頂いたサンプルで調査させて頂きました。

今調査したいるサンプルに付いては、つい最近facebookユーザに感染してしまったのRamnitサンプルと説明されたそうです。

海外のソースがpayloadのみしか情報が頂いておりませんので、フール調査が結構ややこしいです。

本マルウェアはこのドロッパーが実は別途があるので、サンプルが無い状況です。

バイナリー調査は未だ途中ですのでまた後で追加する積もりですが、とりあえず本マルウェアの行動分析調査の結果のみで下記の通り報告をさせて頂きます。

1)調査ファイル情報:

種類:ramnitのマルウェアプログラム(バイナリー)

ファイル名前:maswtjoy.exe

サイズ:274,315 bytes

MD5: 0xFE2D59A14966A9B62F0429650F3B4B41

調査日付け:Mon Jan 9 14:12:34 JST 2012

ファイル名前:maswtjoy.exe

サイズ:274,315 bytes

MD5: 0xFE2D59A14966A9B62F0429650F3B4B41

調査日付け:Mon Jan 9 14:12:34 JST 2012

2)感染(infection)先のファイル情報:

※マルウェアもとのファイルです↓

%AppData%\etbkjgfi\maswtjoy.exe (=***) )274,315 bytes MD5: 0xFE2D59A14966A9B62F0429650F3B4B41

※本ファイルが下記の様にコピーされてしまいます↓%Temp%\efqrvlqfyuoiepnw.exe %Programs%\Startup\maswtjoy.exe

マルウェアが起動されたら2つログファイルが出てしまいました、

下記のファイルです↓%AppData%\nbvouitu.log 24 bytes MD5: 0x9BFFED433AE610BDBF674531B6B38520 %AppData%\oracnfbu.log 0 bytes MD5: 0xD41D8CD98F00B204E9800998ECF8427E ****1mgr.exe 135,680 bytes MD5: 0xBD12427CC09388CEEBCED2C63C285A80 ※)****というのはマルウェアもとのファイル名による、コロコロ変わっています。

下記のフォルダーも作られていました↓

%AppData%\etbkjgfi

3)ネットワーク行動分析

下記のTCP/IP情報にデータ送信を発見しました↓

Remote Host | Port Number

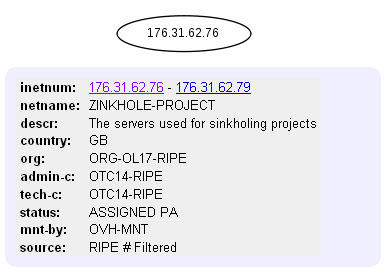

176.31.62.76 | 443本件のIP現在セキュリティ環境でsynkholeされております(現在、隔離されている状況)↓

00000000 | 00FF 4B00 0000 E200 2000 0000 BCF5 3333 | ..K..... .....33

00000010 | 42C7 C5B8 A9D0 E65B C3A1 CB11 80B5 536F | B......[......So

00000020 | 51EC A664 F443 D5CF AE8D 4A74 0020 0000 | Q..d.C....Jt. ..

00000030 | 00EE A331 671E 93CB BBFC DAB8 5DC5 A1C9 | ...1g.......]...

00000040 | 4A83 E056 6903 EAA2 35A2 4782 C0A7 811E | J..Vi...5.G.....

00000050 | 2000 FF4B 0000 00E2 0020 0000 00BC F533 | ..K..... .....3

00000060 | 3342 C7C5 B8A9 D0E6 5BC3 A1CB 1180 B553 | 3B......[......S

00000070 | 6F51 ECA6 64F4 43D5 CFAE 8D4A 7400 2000 | oQ..d.C....Jt. .

00000080 | 0000 EEA3 3167 1E93 CBBB FCDA B85D C5A1 | ....1g.......]..

00000090 | C94A 83E0 5669 03EA A235 A247 82C0 A781 | .J..Vi...5.G....

000000A0 | 1E20 ↑パケットキャップチャーのファイルはここへダウンロードが出来ます。色々試してみたら上記の情報は恐らく個人情報ですが調査途中、下記のsナップショット↓

良く見たら生テキストっではありませんが、暗号されたそうです。現段階ではPCに下記の登録された暗号化キーが調査最中(マークの所)↓

4)WindowsOSのレジストリー変更・追加・削除の調査結果↓

4.1. 新しい作られたRegistry Keys:HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_MICORSOFT_WINDOWS_SERVICE HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_MICORSOFT_WINDOWS_SERVICE\0000 HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_MICORSOFT_WINDOWS_SERVICE\0000\Control HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Micorsoft Windows Service HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Micorsoft Windows Service\Security HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Micorsoft Windows Service\Enum HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_MICORSOFT_WINDOWS_SERVICE HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_MICORSOFT_WINDOWS_SERVICE\0000 HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_MICORSOFT_WINDOWS_SERVICE\0000\Control HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Micorsoft Windows Service HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Micorsoft Windows Service\Security HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Micorsoft Windows Service\Enum4.2. 削除されたRegistry Keys:HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\AppMgmt HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\Base HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\Boot Bus Extender HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\Boot file system HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\CryptSvc HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\DcomLaunch HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\dmadmin HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\dmboot.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\dmio.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\dmload.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\dmserver HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\EventLog HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\File system HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\Filter HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\HelpSvc HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\Netlogon HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\PCI Configuration HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\PlugPlay HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\PNP Filter HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\Primary disk HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\RpcSs HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\SCSI Class HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\sermouse.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\sr.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\SRService HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\System Bus Extender HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\vga.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\vgasave.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\WinMgmt HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{36FC9E60-C465-11CF-8056-444553540000} HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E965-E325-11CE-BFC1-08002BE10318} HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318} HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E969-E325-11CE-BFC1-08002BE10318} HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E96A-E325-11CE-BFC1-08002BE10318} HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E96B-E325-11CE-BFC1-08002BE10318} HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E96F-E325-11CE-BFC1-08002BE10318} HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E977-E325-11CE-BFC1-08002BE10318} HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E97B-E325-11CE-BFC1-08002BE10318} HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E97D-E325-11CE-BFC1-08002BE10318} HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E980-E325-11CE-BFC1-08002BE10318} HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{71A27CDD-812A-11D0-BEC7-08002BE2092F} HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{745A17A0-74D3-11D0-B6FE-00A0C90F57DA} HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\AFD HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\AppMgmt HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Base HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Boot Bus Extender HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Boot file system HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Browser HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\CryptSvc HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\DcomLaunch HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Dhcp HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\dmadmin HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\dmboot.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\dmio.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\dmload.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\dmserver HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\DnsCache HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\EventLog HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\File system HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Filter HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\HelpSvc HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\ip6fw.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\ipnat.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\LanmanServer HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\LanmanWorkstation HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\LmHosts HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Messenger HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NDIS HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NDIS Wrapper HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Ndisuio HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NetBIOS HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NetBIOSGroup HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NetBT HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NetDDEGroup HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Netlogon HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NetMan HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Network HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NetworkProvider HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\nm HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\nm.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NtLmSsp HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\PCI Configuration HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\PlugPlay HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\PNP Filter HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\PNP_TDI HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Primary disk HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\rdpcdd.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\rdpdd.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\rdpwd.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\rdsessmgr HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\RpcSs HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\SCSI Class HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\sermouse.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\SharedAccess HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\sr.sys HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\SRService HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Streams Drivers HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\System Bus Extender4.3. 変更されたRegistry Value:[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon] Userinit =4.4. 新しい作られたRegistry Values:[HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_MICORSOFT_WINDOWS_SERVICE\0000\Control] *NewlyCreated* = 0x00000000 ActiveService = "Micorsoft Windows Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_MICORSOFT_WINDOWS_SERVICE\0000] Service = "Micorsoft Windows Service" Legacy = 0x00000001 ConfigFlags = 0x00000000 Class = "LegacyDriver" ClassGUID = "{8ECC055D-047F-11D1-A537-0000F8753ED1}" DeviceDesc = "Micorsoft Windows Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\Root\LEGACY_MICORSOFT_WINDOWS_SERVICE] NextInstance = 0x00000001 [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Micorsoft Windows Service\Enum] 0 = "Root\LEGACY_MICORSOFT_WINDOWS_SERVICE\0000" Count = 0x00000001 NextInstance = 0x00000001 [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Micorsoft Windows Service\Security] Security = 01 00 14 80 90 00 00 00 9C 00 00 00 14 00 00 00 30 00 00 00 02 00 1C 00 01 00 00 00 02 80 14 00 FF 01 0F 00 01 01 00 00 00 00 00 01 00 00 00 00 02 00 60 00 04 00 00 00 00 00 14 00 FD 01 02 00 01 01 00 00 00 00 00 05 12 00 00 00 00 00 18 00 FF 01 0F 0 [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Micorsoft Windows Service] Type = 0x00000001 Start = 0x00000004 ErrorControl = 0x00000000 ImagePath = "\??\%Temp%\totetghl.sys" DisplayName = "Micorsoft Windows Service" DeleteFlag = 0x00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_MICORSOFT_WINDOWS_SERVICE\0000\Control] *NewlyCreated* = 0x00000000 ActiveService = "Micorsoft Windows Service" [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_MICORSOFT_WINDOWS_SERVICE\0000] Service = "Micorsoft Windows Service" Legacy = 0x00000001 ConfigFlags = 0x00000000 Class = "LegacyDriver" ClassGUID = "{8ECC055D-047F-11D1-A537-0000F8753ED1}" DeviceDesc = "Micorsoft Windows Service" [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\Root\LEGACY_MICORSOFT_WINDOWS_SERVICE] NextInstance = 0x00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Micorsoft Windows Service\Enum] 0 = "Root\LEGACY_MICORSOFT_WINDOWS_SERVICE\0000" Count = 0x00000001 NextInstance = 0x00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Micorsoft Windows Service\Security] Security = 01 00 14 80 90 00 00 00 9C 00 00 00 14 00 00 00 30 00 00 00 02 00 1C 00 01 00 00 00 02 80 14 00 FF 01 0F 00 01 01 00 00 00 00 00 01 00 00 00 00 02 00 60 00 04 00 00 00 00 00 14 00 FD 01 02 00 01 01 00 00 00 00 00 05 12 00 00 00 00 00 18 00 FF 01 0F 0 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Micorsoft Windows Service] Type = 0x00000001 Start = 0x00000004 ErrorControl = 0x00000000 ImagePath = "\??\%Temp%\totetghl.sys" DisplayName = "Micorsoft Windows Service" DeleteFlag = 0x00000001 [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run] MasWtjoy = "%AppData%\etbkjgfi\maswtjoy.exe"======================================================== ↑上記の動き目的は簡単説明では: ⇒ 目的はOS起動された時にmaswtjoy.exeも自動起動されます。 ⇒ マルウェアのEncryptキーをレジストリーに入れられた(送信情報の暗号為) ======================================================== 4.5. 削除されたRegistry Values:[HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot] AlternateShell = "cmd.exe" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{745A17A0-74D3-11D0-B6FE-00A0C90F57DA}] (Default) = "Human Interface Devices" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{71A27CDD-812A-11D0-BEC7-08002BE2092F}] (Default) = "Volume" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E980-E325-11CE-BFC1-08002BE10318}] (Default) = "Floppy disk drive" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E97D-E325-11CE-BFC1-08002BE10318}] (Default) = "System" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E97B-E325-11CE-BFC1-08002BE10318}] (Default) = "SCSIAdapter" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E977-E325-11CE-BFC1-08002BE10318}] (Default) = "PCMCIA Adapters" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E96F-E325-11CE-BFC1-08002BE10318}] (Default) = "Mouse" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E96B-E325-11CE-BFC1-08002BE10318}] (Default) = "Keyboard" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E96A-E325-11CE-BFC1-08002BE10318}] (Default) = "Hdc" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E969-E325-11CE-BFC1-08002BE10318}] (Default) = "Standard floppy disk controller" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}] (Default) = "DiskDrive" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E965-E325-11CE-BFC1-08002BE10318}] (Default) = "CD-ROM Drive" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{36FC9E60-C465-11CF-8056-444553540000}] (Default) = "Universal Serial Bus controllers" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\WinMgmt] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\vgasave.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\vga.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\System Bus Extender] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\SRService] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\sr.sys] (Default) = "FSFilter System Recovery" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\sermouse.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\SCSI Class] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\RpcSs] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\Primary disk] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\PNP Filter] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\PlugPlay] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\PCI Configuration] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\Netlogon] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\HelpSvc] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\Filter] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\File system] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\EventLog] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\dmserver] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\dmload.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\dmio.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\dmboot.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\dmadmin] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\DcomLaunch] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\CryptSvc] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\Boot file system] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\Boot Bus Extender] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\Base] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\AppMgmt] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{745A17A0-74D3-11D0-B6FE-00A0C90F57DA}] (Default) = "Human Interface Devices" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{71A27CDD-812A-11D0-BEC7-08002BE2092F}] (Default) = "Volume" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E980-E325-11CE-BFC1-08002BE10318}] (Default) = "Floppy disk drive" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E97D-E325-11CE-BFC1-08002BE10318}] (Default) = "System" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E97B-E325-11CE-BFC1-08002BE10318}] (Default) = "SCSIAdapter" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E977-E325-11CE-BFC1-08002BE10318}] (Default) = "PCMCIA Adapters" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E975-E325-11CE-BFC1-08002BE10318}] (Default) = "NetTrans" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E974-E325-11CE-BFC1-08002BE10318}] (Default) = "NetService" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E973-E325-11CE-BFC1-08002BE10318}] (Default) = "NetClient" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E972-E325-11CE-BFC1-08002BE10318}] (Default) = "Net" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E96F-E325-11CE-BFC1-08002BE10318}] (Default) = "Mouse" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E96B-E325-11CE-BFC1-08002BE10318}] (Default) = "Keyboard" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E96A-E325-11CE-BFC1-08002BE10318}] (Default) = "Hdc" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E969-E325-11CE-BFC1-08002BE10318}] (Default) = "Standard floppy disk controller" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}] (Default) = "DiskDrive" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E965-E325-11CE-BFC1-08002BE10318}] (Default) = "CD-ROM Drive" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\{36FC9E60-C465-11CF-8056-444553540000}] (Default) = "Universal Serial Bus controllers" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\WZCSVC] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\WinMgmt] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\vgasave.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\vga.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\termservice] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\tdtcp.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\tdpipe.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\TDI] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Tcpip] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\System Bus Extender] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Streams Drivers] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\SRService] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\sr.sys] (Default) = "FSFilter System Recovery" [[pathname with a string SHARE]\SharedAccess] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\sermouse.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\SCSI Class] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\RpcSs] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\rdsessmgr] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\rdpwd.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\rdpdd.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\rdpcdd.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Primary disk] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\PNP_TDI] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\PNP Filter] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\PlugPlay] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\PCI Configuration] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NtLmSsp] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\nm.sys] (Default) = "Driver" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\nm] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NetworkProvider] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Network] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NetMan] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Netlogon] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NetDDEGroup] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NetBT] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NetBIOSGroup] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NetBIOS] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\Ndisuio] (Default) = "Service" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NDIS Wrapper] (Default) = "Driver Group" [HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\NDIS] (Default) = "Driver Group"

========================================================

↑簡単な説明:

⇒ 上記の目的はパソコンのセーフモードの起動が出来なくなる。

⇒ bootkitが取られるような環境

========================================================

5.リファレンス

下記はいくつか本アームのリファレンス情報↓

5.1. Virus Total/VT (3) : [1] [2] [3]

5.2. Threat expert (2) : [1]

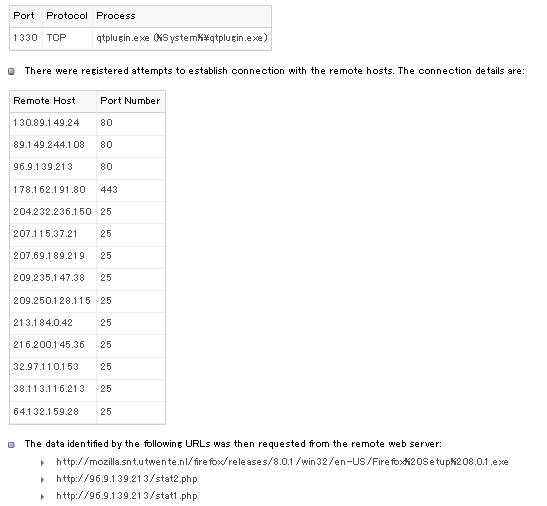

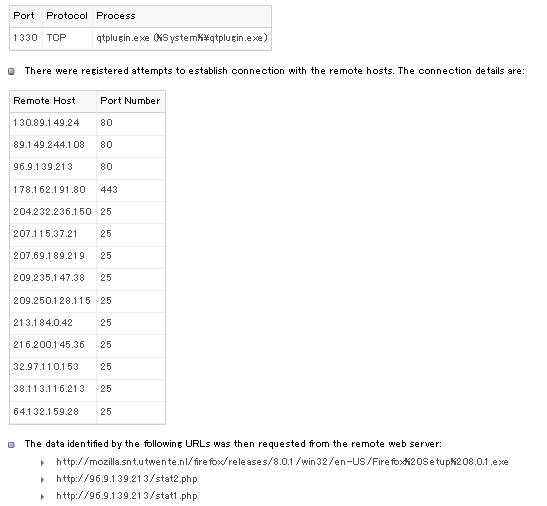

[2]→ここに似たような行動ramnitワームのレポートがありますが、アクセスはこちらですが、TCP/80、443、25でやり取りが発見されました。

行動調査結果を見たら非常に似ていますが、本Ramnitワームのサンプルは恐らくこのバーションの再開発かと思われます。

そのTCPやり取りスナップショットは下記となります。

5.3. Facebook事件のニュース (4):

http://www.pcmag.com/article2/0,2817,2398432,00.asp

http://www.digitaljournal.com/article/317554

http://threatpost.com/en_us/blogs/new-ramnit-variant-stealing-facebook-credentials-010512

http://www.zdnet.co.uk/news/security-threats/2012/01/06/ramnit-worm-steals-31000-uk-facebook-logins-40094759/

5.4. 急いで本件の英語行動調査結果をパブリックシェアした時の資料…

http://pastebin.com/JJ5zuTh1

5.1. Virus Total/VT (3) : [1] [2] [3]

5.2. Threat expert (2) : [1]

[2]→ここに似たような行動ramnitワームのレポートがありますが、アクセスはこちらですが、TCP/80、443、25でやり取りが発見されました。

行動調査結果を見たら非常に似ていますが、本Ramnitワームのサンプルは恐らくこのバーションの再開発かと思われます。

そのTCPやり取りスナップショットは下記となります。

5.3. Facebook事件のニュース (4):

http://www.pcmag.com/article2/0,2817,2398432,00.asp

http://www.digitaljournal.com/article/317554

http://threatpost.com/en_us/blogs/new-ramnit-variant-stealing-facebook-credentials-010512

http://www.zdnet.co.uk/news/security-threats/2012/01/06/ramnit-worm-steals-31000-uk-facebook-logins-40094759/

5.4. 急いで本件の英語行動調査結果をパブリックシェアした時の資料…

http://pastebin.com/JJ5zuTh1

----

ゼロデイ・ジャパン

http://0day.jp

マルウェア研究所

アドリアン・ヘンドリック

Sponsored by: 株式会社ケイエルジェイテック

Tweet

Last note:

返信削除Too many variants analyzed in a very short time. The source are varried & developed by some seperated malware makers, many modification of the original worm. Can't tell yet, which one was exactly hitting the facebook users.

Currently there's a trong possibility of the user leak due to the encrypted data sent from the infected PC by the worm to the outside network, still need to decrypt it first to be sure.

If you have sample which 100% related to the facebook please let me know.

I am concerning of the ZeuS technology used by this worm, find it too similar.

--------------------------------

返信削除本日のSecond Opinionスキャン確認結果

--------------------------------

Checksum of malware :607b2219fbcfbfe8e6ac9d7f3fb8d50e

Malware detected! [31/43] (72.1%)

Trojan/Win32.Lebag

TR/Offend.KD.504269

SHeur4.MLP

Trojan.Generic.KD.504269

Trojan.Ramnit.a

W32/GenBl.607B2219!Olympus

Heur.Suspicious

Trojan.Rmnet.8

Virus.Win32.Ramnit!IK

Trojan.Generic.KD.504269

W32/Yakes.B!tr

Trojan.Generic.KD.504269

Virus.Win32.Ramnit

Riskware

Trojan.Win32.Lebag.klg

Generic.mfr!bc

Generic.mfr!bc

Trojan:Win32/Ramnit.A

W32/Suspicious_Gen2.UWZFB

Trojan/W32.Agent.135680.LI

Bck/Qbot.AO

Trojan.Generic

Trojan.Win32.Generic.12AF6823

TROJ_SPNR.06A012

TROJ_SPNR.06A012

BScope.Trojan.Ramnit.5112

Trojan.Win32.Generic!BT

Trojan.Lebag!yEp9NXlqXHc

Source:

http://www.virustotal.com/file-scan/report.html?id=f52bfac9637aea189ec918d05113c36f5bcf580f3c0de8a934fe3438107d3f0c-1326310185