バックグラウンド↓

日本国内のお客様から(企業向けのITセキュリティ管理者)の問い合わせがあり、下記のメールが届いて、K-SHIELDメールフィルターでPhisingの判断でブロックされたと↓

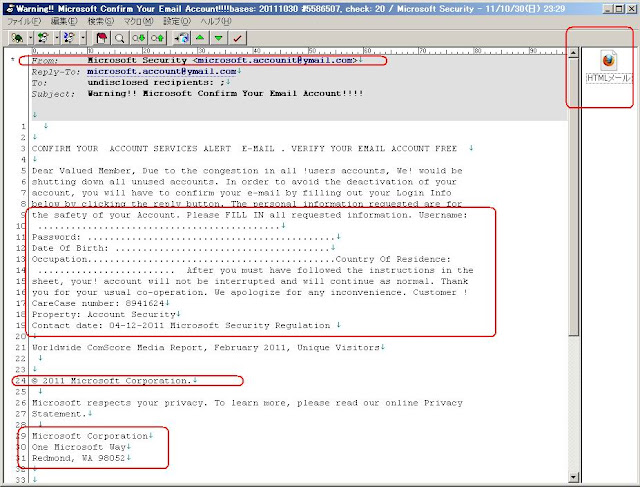

管理者が内用を気になり、スパムの誤検知かも知れないと思いながら本メールの内容を見てくれました。HTMLメールだけを見ても中々判断が出来ないので、テキストモードで内容を確認されました、下記の形です↓

↑よく見たら色んなあやしい点が出てきましたので、我々に調査依頼が頂いて、調査しました。

管理者が内用を気になり、スパムの誤検知かも知れないと思いながら本メールの内容を見てくれました。HTMLメールだけを見ても中々判断が出来ないので、テキストモードで内容を確認されました、下記の形です↓

↑よく見たら色んなあやしい点が出てきましたので、我々に調査依頼が頂いて、調査しました。

(!)結果、本メールがつい最近流行った詐欺メールです。

以下、詳細な調査説明となります。

1) ヘッター調査

メールのヘッタに書いた「From:」「Reply-To:」と「Return-Path:」が人を騙すように偽Microsoft社の「Microsoft Security」との情報を使っています、さらにYahoo!ウェブメールのメールアドレスが使われています↓

From: Microsoft Security

Reply-To: microsoft.account@ymail.com

Return-Path:

Reply-To: microsoft.account@ymail.com

Return-Path:

2) ソースIPとメールのルートの調査

ソースIPアドレスが「41.206.78.91」からYahoo!ウェブメールへ問い合わせして、Yahoo!ウェブメールから送信しあれたと確認が出来ました。Microsoft社の関係メールですと必ずMicrosoft社のメールサーバから投げる事となりますので…

下記は証拠となります↓

そして41.206.78.91のを詳しく調べたらアフリカからですね↓

地図は下記となります↓

このIPアドレスは色んなブラックリストに登録されています↓

下記は証拠となります↓

Received: from unknown (HELO nm2.bullet.mail.sp2.yahoo.com) (98.139.91.72)

by xxx.xxx.xxx.xxx with SMTP; 30 Oct 2011 23:29:29 +0900

Received: from [98.139.91.68] by nm2.bullet.mail.sp2.yahoo.com with NNFMP; 30 Oct 2011 14:29:34 -0000

Received: from [98.139.91.3] by tm8.bullet.mail.sp2.yahoo.com with NNFMP; 30 Oct 2011 14:29:33 -0000

Received: from [127.0.0.1] by omp1003.mail.sp2.yahoo.com with NNFMP; 30 Oct 2011 14:29:33 -0000

Received: from [41.206.78.91] by web190215.mail.sg3.yahoo.com via HTTP; Sun, 30 Oct 2011 22:29:28 SGT

by xxx.xxx.xxx.xxx with SMTP; 30 Oct 2011 23:29:29 +0900

Received: from [98.139.91.68] by nm2.bullet.mail.sp2.yahoo.com with NNFMP; 30 Oct 2011 14:29:34 -0000

Received: from [98.139.91.3] by tm8.bullet.mail.sp2.yahoo.com with NNFMP; 30 Oct 2011 14:29:33 -0000

Received: from [127.0.0.1] by omp1003.mail.sp2.yahoo.com with NNFMP; 30 Oct 2011 14:29:33 -0000

Received: from [41.206.78.91] by web190215.mail.sg3.yahoo.com via HTTP; Sun, 30 Oct 2011 22:29:28 SGT

そして41.206.78.91のを詳しく調べたらアフリカからですね↓

IP ADDRR: 41.206.78.91

ASN: 36974

NET: 41.206.64.0/19

ASName: AFNET

COUNTRY: CI

ISP/Desc: AFNET.NET / LOCAL REGISTRYAF NET INTERNET SERVICE

ASN: 36974

NET: 41.206.64.0/19

ASName: AFNET

COUNTRY: CI

ISP/Desc: AFNET.NET / LOCAL REGISTRYAF NET INTERNET SERVICE

地図は下記となります↓

このIPアドレスは色んなブラックリストに登録されています↓

3) メール文書の調査

上記の最初の画像をご覧されたように、HTMLメールですが、画像のソースURLはGoogleサーバになります↓

↓ ↓ ↓ ↓

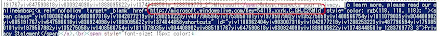

又はコードを見たら↓(下記のコードをクリックしたら大きく見えます↓)

本詐欺メールに張った画像をクックしたらどになるか?

下記のURLに飛ばされています↓

こんな感じでトラップがコードで発見しました↓

↑実は契約の情報のリンクだったんですが、本件の詐欺仕組みで使われてMicrosoft社にもレポートが受けましたので本件のURLがなくなりました↓

メールの文書に書かれた個人情報依頼の件ですが↓

↑上記の依頼に付いては全て完全に嘘です。個人情報を書いて返信すると個人情報がハッカーに届きます、【注意点】個人情報依頼に付いてメールで一切フォローしないで下さい。

↓ ↓ ↓ ↓

又はコードを見たら↓(下記のコードをクリックしたら大きく見えます↓)

本詐欺メールに張った画像をクックしたらどになるか?

下記のURLに飛ばされています↓

http://microsoft.windowslive.com/Key=54119.xxrk.C.GH.C25M1d

こんな感じでトラップがコードで発見しました↓

↑実は契約の情報のリンクだったんですが、本件の詐欺仕組みで使われてMicrosoft社にもレポートが受けましたので本件のURLがなくなりました↓

メールの文書に書かれた個人情報依頼の件ですが↓

The personal information requested are for the safety of your Account. Please FILL IN all requested information.

Username: ............................................

Password: .............................................

Date Of Birth: .......................................

Occupation.............................................

Country Of Residence: .........................

After you must have followed the instructions in the sheet, your! account will not be interrupted and will continue as normal.

Username: ............................................

Password: .............................................

Date Of Birth: .......................................

Occupation.............................................

Country Of Residence: .........................

After you must have followed the instructions in the sheet, your! account will not be interrupted and will continue as normal.

↑上記の依頼に付いては全て完全に嘘です。個人情報を書いて返信すると個人情報がハッカーに届きます、【注意点】個人情報依頼に付いてメールで一切フォローしないで下さい。

4) 結論

上記の調査結果基づき、本件のメールは詐欺メールです。

もしブロックされたらば当然です。

万が一、もし皆さんのメールボックスに届いたら削除して下さい。

もしブロックされたらば当然です。

万が一、もし皆さんのメールボックスに届いたら削除して下さい。

----

ゼロデイ・ジャパン

http://0day.jp

スパムモニターセンター

Sponsored by: 株式会社ケイエルジェイテック

Tweet

0 件のコメント:

コメントを投稿