下記のサーバにTROJAN.FAKE/FRAUD (SYS.EXE)が発見されました。

発見情報

・K-PROX製品でのHTTPフィルターレポート整理結果:2011年10月14日

・調査結果:2011年10月16日

・DISCLOSURE: 2011年10月17日

・調査結果:2011年10月16日

・DISCLOSURE: 2011年10月17日

感染されたサーバ情報

・ホスト名:shaberiba.jp

・ネット情報:【こちらへ】

・マルウェアURL:

hxxp://shaberiba.jp/cbbs/sis.exe

・ファイルのスクリーンショット:

Filename: sis.exe

MD5 : 2287f555bc5e0e432b12433015d6bdce

File size : 466432 bytes

ファイルに書いた情報では(全ては偽情報)↓

スナップショット↓

・ネット情報:【こちらへ】

・マルウェアURL:

hxxp://shaberiba.jp/cbbs/sis.exe

・ファイルのスクリーンショット:

Filename: sis.exe

MD5 : 2287f555bc5e0e432b12433015d6bdce

File size : 466432 bytes

ファイルに書いた情報では(全ては偽情報)↓

LegalCopyright: \xa9 2008 Daniel Pistelli. All rights reserved.

Assembly Version: 2.0.0.0

InternalName: Signature Explorer.exe

FileVersion: 2.0.0.0

CompanyName: Daniel Pistelli

Comments: Signature Manager

ProductName: Signature Explorer

ProductVersion: 2.0.0.0

FileDescription: Signature Explorer

OriginalFilename: Signature Explorer.exe

Assembly Version: 2.0.0.0

InternalName: Signature Explorer.exe

FileVersion: 2.0.0.0

CompanyName: Daniel Pistelli

Comments: Signature Manager

ProductName: Signature Explorer

ProductVersion: 2.0.0.0

FileDescription: Signature Explorer

OriginalFilename: Signature Explorer.exe

スナップショット↓

マルウェア調査結果(ウイルストータル)

今現在マルウェアがアップされている状況です、証拠は下記となります↓

--16:41:23-- hxxp://shaberiba.jp/cbbs/sis.exe

=> `sis.exe'

Resolving shaberiba.jp... 59.106.19.132

Connecting to shaberiba.jp|59.106.19.132|:80... connected.

HTTP request sent, awaiting response... 200 OK

Length: 466,432 (456K) [application/x-msdownload]

100%[====================================>] 466,432 1.55M/s

16:41:24 (1.54 MB/s) - `sis.exe' saved [466432/466432]

=> `sis.exe'

Resolving shaberiba.jp... 59.106.19.132

Connecting to shaberiba.jp|59.106.19.132|:80... connected.

HTTP request sent, awaiting response... 200 OK

Length: 466,432 (456K) [application/x-msdownload]

100%[====================================>] 466,432 1.55M/s

16:41:24 (1.54 MB/s) - `sis.exe' saved [466432/466432]

マルウェア説明

・恐らく2011年10月4日から本件のマルウェアがサーバにアップされています。

・本件のマルウェアは正式にある2004年のパソコンのシステムルーツ「Signature Explorer.exe」を真似する物です。

・感染されたパソコンから下記のHTTPリクエストが投げているようです、リモートIPの情報とポート番号は下記となります↓

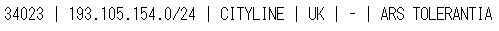

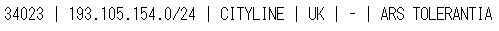

リモートIPのネットワーク情報を詳しく調べればヨーロッパ(間中辺り)にあるサーバで確認が出来ました↓

もっと確認したらあるホスティングサービスっぽいのホストです↓

・本件のマルウェアファイルをクリックしてしまうと、sis.exeWindowsのプロセスが立ち上がり、セキュリティアラートが出る状況となり、外にあるサイトに個人情報登録ページが開いてされています↓

↑上記のウェブURL情報とマルウェアから接続したIP情報を比べたらドメイン名のマッチが出来ます↓

・本件のマルウェアは正式にある2004年のパソコンのシステムルーツ「Signature Explorer.exe」を真似する物です。

・感染されたパソコンから下記のHTTPリクエストが投げているようです、リモートIPの情報とポート番号は下記となります↓

リモートIPのネットワーク情報を詳しく調べればヨーロッパ(間中辺り)にあるサーバで確認が出来ました↓

もっと確認したらあるホスティングサービスっぽいのホストです↓

・本件のマルウェアファイルをクリックしてしまうと、sis.exeWindowsのプロセスが立ち上がり、セキュリティアラートが出る状況となり、外にあるサイトに個人情報登録ページが開いてされています↓

↑上記のウェブURL情報とマルウェアから接続したIP情報を比べたらドメイン名のマッチが出来ます↓

マルウェア調査情報

リファレンス

http://www.prevx.com/filenames/2305468115324651131-X1/SIS%5B1%5D.EXE.html

http://www.threatexpert.com/report.aspx?md5=2287f555bc5e0e432b12433015d6bdce

http://www.virustotal.com/

http://www.threatexpert.com/report.aspx?md5=2287f555bc5e0e432b12433015d6bdce

http://www.virustotal.com/

調査画像DUMP

----

ゼロデイ・ジャパン

http://0day.jp

マルウェア研究所

アドリアン・ヘンドリック

Sponsored by: 株式会社ケイエルジェイテック

Tweet

対応終了メモ↓

返信削除Wed Oct 19 12:32:25 JST 2011

--12:32:20-- hxxp://shaberiba.jp/cbbs/sis.exe

=> `sis.exe'

Resolving shaberiba.jp... 59.106.19.132

Connecting to shaberiba.jp|59.106.19.132|:80... connected.

HTTP request sent, awaiting response... 404 Not Found

12:32:20 ERROR 404: Not Found.