本件のトロイは前回発見したWindowsトロイ「DarkComet」のコピー版ですが、今回はMacOSXプラットホームがターゲットです。

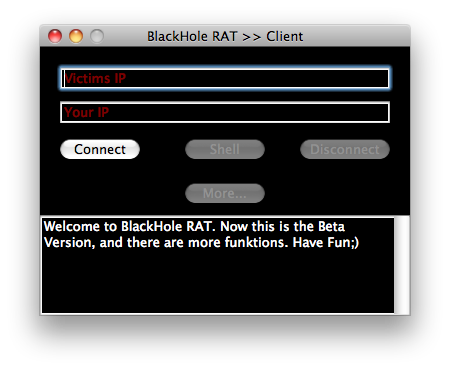

このトロイがクライアントとサーバ、ペアーで動いております。上記の画像はクライアント側のインターフェースです。サーバ側のインターフェースはこんな感じです↓

「BlackHole RAT」の名前に付いてRAT=リモート・アクセス・トロイという意味です。

本件のトロイの機能は下記となります↓

・リモートからシャットダウン、スリープと再起動コマンドを送れます

・リモートからshellコマンドの実行が出来ます

・フールスクリーンポップアップメッセージと再起動選択オップションが出せます

・ダイレクトPhisingURLのポップアップが出せます

・偽システムAdministratorパスワード画面が出せます(パスワードを盗む目的)

現時点では本件のトロイ攻撃されたMacOSのPCが未だありません、早い段階で本件のトロイが発見されてます、恐らく未だ開発段階です。Torrentのダウンロードサーバで発見されております。本件のトロイ名前が色々出てつまり:BlackHole RAT又はMusMinim-A。

結構勘違いがあり、本件のトロイは前回発見されたMacOSXトロイ「OSX_HELLRTS.A又はOSX/HellRTS.D」と違います(スクリーンモニタートロイ)。

---

株式会社ケイエルジェイテック

http://www.kljtech.com

ウイルスモニターセンター

&

ゼロデイ・ジャパン

http://0day.jp

マルウェア研究所

0 件のコメント:

コメントを投稿